Vous avez créé le site Web de rêve pour vos clients. Ne permettez pas aux pirates de s’en emparer et de le transformer en cauchemar. Notre guide «Comment ne pas se faire pirater» vous montre comment faire…

Lorsque des pirates commencent à pénétrer dans les entreprises de sécurité qui nous protègent des pirates, vous savez qu’il est temps de prendre la sécurité au sérieux !

Surtout lorsque vous considérez des statistiques comme celles-ci :

- Il y a une attaque de hacker toutes les 39 secondes.

- 95% des violations de cybersécurité sont dues à une erreur humaine.

- 64% des entreprises ont subi des attaques Web.

- 43% des cyberattaques ciblent les petites entreprises.

Source : Cybint

Ouais… Mais tout le piratage n’est pas effectué via des sites Web

C’est vrai, mais voici le truc…

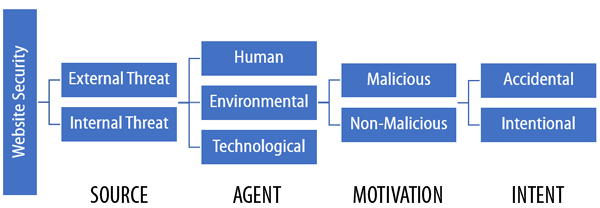

La plupart des menaces à la sécurité sont multidimensionnelles.

Cela signifie que peu importe le temps, l’argent et les efforts que vous investissez dans la création et l’hébergement d’un site Web en toute sécurité, de nombreux facteurs peuvent menacer la sécurité Web et permettre aux pirates de faire des ravages sur votre site Web.

Jetez un œil à cet organigramme pour voir ce que je veux dire…

Les menaces à la sécurité sont multidimensionnelles.

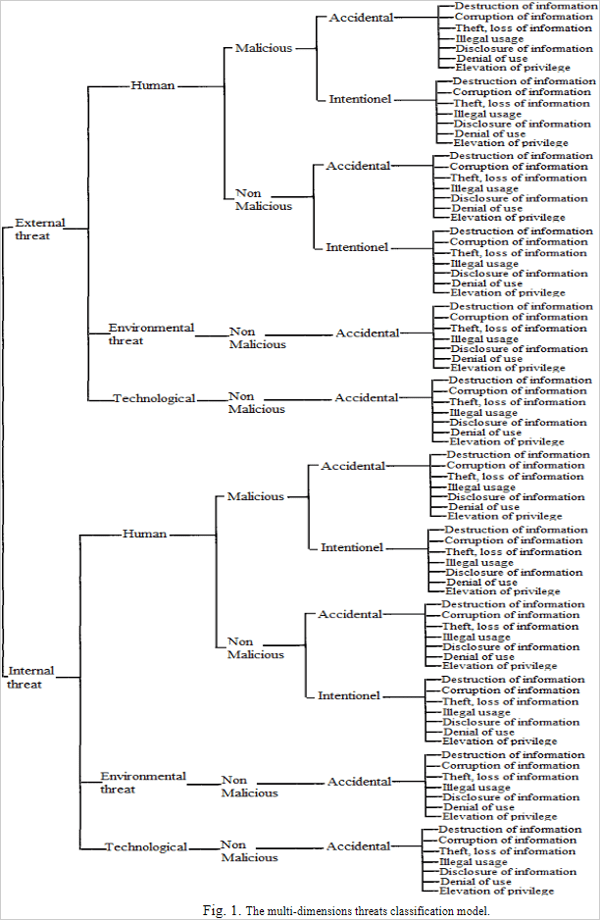

Ce qui précède est ma version condensée du modèle de classification des menaces de sécurité illustré ci-dessous…

Les menaces multidimensionnelles peuvent affecter la sécurité de votre site Web. (Source: ScienceDirect.com, Classification des menaces de sécurité dans les systèmes d’information.)

Comme vous pouvez le voir sur le diagramme ci-dessus, les menaces de sécurité Web peuvent provenir :

- Sources externes (par exemple utilisateurs non autorisés et catastrophes naturelles) ou

- Sources internes (par exemple, un employé disposant d’un accès administrateur au site, au serveur ou à un compte réseau).

Ajoutez des agents humains, environnementaux et technologiques avec une motivation malveillante ou non malveillante et une intention accidentelle ou non accidentelle, et les menaces de sécurité posées par toute combinaison de ces facteurs sont encore multipliées.

Pour le dire simplement…

La sécurité Web est un complexe effrayant !

Une défaillance dans n’importe quelle partie du système peut menacer la sécurité de l’ensemble.

Même dans les situations où les cyber-attaquants ne sont pas directement impliqués (par exemple, les catastrophes naturelles), ces menaces peuvent créer des angles morts de sécurité qui pourraient altérer votre site et conduire à :

- Destruction d’informations : par exemple suppression de fichiers ou de données importants.

- Corruption des informations : par exemple, tables et fichiers de base de données corrompus.

- Divulgation d’informations : par exemple, exposer des données confidentielles à des utilisateurs non autorisés ou au grand public.

- Vol de service : par exemple, vol de données ou utilisation abusive, vol de ressources de serveur, etc.

- Déni de service : par exemple, une attaque de déni de service distribué (DDoS).

- Élévation non autorisée de privilèges : par exemple, exploiter une faiblesse du système pour obtenir des privilèges d’administrateur sur le site ou le réseau,

- Utilisation illégale : par exemple, utiliser le site pour attaquer d’autres sites, propager des virus, exécuter des escroqueries, vol d’identité, etc.

Pour éviter que les sites ne soient piratés, endommagés ou perturbés, tous les facteurs de menace de cette bête de sécurité multidimensionnelle doivent être pris en compte.

Protéger les menaces de sécurité est difficile, surtout lorsque vous vous battez contre une bête multidimensionnelle!

Maintenant que nous comprenons l’ampleur de ce à quoi nous avons affaire, voyons comment lutter contre cette bête de la sécurité Web.

Nous nous concentrerons sur la manière d’empêcher le piratage de vos sites en abordant les domaines suivants:

- Atténuer les risques de sécurité Web

- La défense est votre seul plan d’attaque

- Sécuriser 95% des vulnérabilités contre les pirates

1. Atténuation des risques de sécurité Web

Beaucoup de choses peuvent mal tourner en dehors de votre site Web et créer une opportunité pour les pirates d’accéder à votre site.

Ces choses incluent :

- Services externes : à qui et où vous achetez des services ou à qui vous sous-traitez, y compris l’hébergement, les plugins, les thèmes, les autres développeurs de sites Web, etc.

- Processus et méthodes utilisés pour créer, sécuriser et gérer des sites.

- Vulnérabilités humaines : connaissances, compréhension, expérience et niveau de compétence insuffisants des problèmes liés à la sécurité.

Atténuer les risques liés aux services externes

En tant que développeur WordPress, vos principaux fournisseurs de services incluent les éléments suivants :

- Votre société d’hébergement et vos centres de données.

- Développeurs de plugins et de thèmes tiers.

- Plateformes et logiciels tiers intégrés.

- Développeurs externalisés, entrepreneurs, etc.

Centres de données

Les sociétés d’hébergement Web possèdent ou louent généralement un espace pour héberger leurs serveurs dans plusieurs centres de données situés dans le monde entier.

Tout le matériel, les données et le traitement des informations de votre société d’hébergement ont lieu à l’intérieur des centres de données, il est donc important que les centres de données prennent au sérieux la sécurité physique et numérique pour atténuer toutes les menaces et les risques d’attaques et de dommages, et pour assurer la sûreté et la sécurité de les serveurs hébergeant vos sites Web et vos données.

La plupart des développeurs choisissent leur société d’hébergement Web et l’hébergeur Web choisit leur (s) centre(s) de données. Cependant, les sociétés d’hébergement et les centres de données ont la responsabilité partagée d’assurer la sécurité du site Web.

Les responsabilités du centre de données pour assurer la sécurité comprennent la gestion d’éléments tels que:

- Contrôles environnementaux : l’équipement électronique génère de la chaleur qui peut entraîner une panne, il doit donc fonctionner à une température sûre.

- Alimentations de secours : les serveurs doivent continuer à fonctionner même si le réseau électrique principal tombe en panne de manière inattendue.

- Employer des méthodes de sécurité avancées : cela inclut des systèmes et des technologies de surveillance CCTV pour s’assurer que le matériel et les personnes n’entrent pas ou ne sortent pas du centre sans approbation, comme l’utilisation de salles de piège avec biométrie et accès de sécurité limité, portes à entrée unique (une seule personne est autorisée à la fois), des cages de serveurs qui renferment, protègent et séparent les serveurs contenant des données et des équipements sensibles, des détecteurs de métaux, etc.

- Sécurisation des installations : cela comprend l’utilisation de gardes et l’installation de mesures de protection telles que du verre pare-balles, des glissières de sécurité à fort impact, une protection contre les intempéries, des systèmes d’extinction d’incendie, etc.

Votre société d’hébergement

Se concentrer sur des domaines tels que la vitesse et la fiabilité du serveur ou recommander des entreprises en fonction de la tarification du plan, des commissions d’affiliation et des incitations des revendeurs sans donner la priorité à la sécurité peut mettre les sites de vos clients en danger.

Les facteurs de performance et les avantages économiques ne doivent pas être négligés, mais il est également important d’évaluer l’engagement de votre hôte en matière de sécurité.

95% des dossiers violés en 2016 provenaient de trois industries et la technologie en faisait partie (le gouvernement et le commerce de détail étaient les autres). Les entreprises qui stockent un niveau élevé d’informations personnellement identifiables (PII) dans leurs dossiers sont des cibles très populaires. Il est donc important de savoir comment votre hébergeur stocke les données et quelles mesures de sécurité actives et passives sont en place pour les protéger.

Certaines options d’hébergement sont plus sécurisées que d’autres. Nous avons rédigé un guide détaillé sur comment choisir un hébergement, y compris les types les plus sécurisés.

Comprendre les redondances de réseau dans l’infrastructure de votre hôte est également important. Que se passe-t-il si un serveur réseau ou un routeur tombe en panne ou si un composant est violé et piraté ? Comment vos sites sont-ils isolés et protégés contre les incidents de réseau et les interruptions de service causés par des failles de sécurité ?

Lors de l’évaluation d’un hôte, découvrez le type de mesures de sécurité intégrées à leur gestion d’hébergement et à leurs serveurs. Votre plan comprend-il des pare-feu côté serveur qui empêchent de manière proactive les codes malveillants d’entrer dans le réseau (par exemple WAF), des fonctionnalités de sécurité pour le cryptage et la transmission de données telles que SSL, SFTP et CDN ?

Qu’en est-il de l’analyse des fichiers, des adresses IP dédiées, de l’authentification à deux facteurs (2FA), des sauvegardes nocturnes et des restaurations en un clic, et d’une zone de préparation sécurisée pour développer des sites clients, effectuer des mises à jour de maintenance et installer ou tester de nouvelles applications sans laisser vos sites Web vulnérables et exposé à une attaque ?

De plus, si malgré toutes les mesures de sécurité, votre site finit par être compromis, quels types de garanties de sécurité et de soutien votre hébergeur offre-t-il ?

Si vous envisagez sérieusement de protéger vos sites contre les pirates informatiques, vous ne devez vous attendre à rien de moins qu’un engagement total en matière de sécurité Web de la part de votre fournisseur d’hébergement.

Atténuer les risques provenant de sources tierces

Bien que WordPress soit une plateforme sécurisée, il est difficile d’éviter d’utiliser des plugins, des thèmes et des intégrations tiers avec d’autres platesformes.

Toute vulnérabilité dans une solution tierce peut ouvrir la porte aux pirates et conduire à un site Web compromis.

Pour minimiser les risques lors de l’utilisation de solutions tierces, téléchargez uniquement des plugins à partir de sources (et thèmes ) fiables, utilisez des plates-formes tierces réputées dans les intégrations de votre site et gardez toujours votre site WordPress à jour.

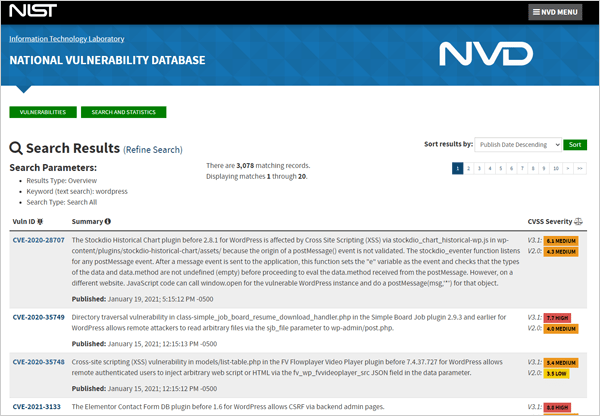

Une excellente ressource à vérifier avant d’installer des solutions tierces est la base de données nationale sur les vulnérabilités.

Par exemple, lors de la rédaction de cet article, j’ai fait une recherche rapide dans la base de données sur «WordPress» et plus de 3000 résultats sont apparus, de nombreuses vulnérabilités répertoriant dans les plugins et thèmes WordPress (j’ai également effectué une recherche sur les «thèmes WordPress» qui a fait apparaître 180 + vulnérabilités du thème).

(Il est intéressant de noter que lorsque nous avons écrit un article sur la recherche de vulnérabilités WordPress il y a près de dix ans, nous avons examiné huit ans de données précédentes et constaté que les vulnérabilités de sécurité signalées pour le cœur de WordPress avaient une tendance à la baisse, mais des problèmes signalés pour des tiers. Les plugins avaient une tendance à la hausse. Nous prévoyons de revenir sur ce sujet dans un proche avenir et nous rapporterons nos résultats ici, alors surveillez cet espace !)

Atténuer les risques liés aux processus internes

Pour simplifier les choses, divisons tout le monde en deux groupes :

- Les personnes à qui vous sous-traitez les services (par exemple, d’autres développeurs Web, les travailleurs à distance, etc.)

- Les personnes à qui vous fournissez des services (par exemple vos clients) : nous aborderons ce groupe plus tard.

Supposons que vous possédiez une agence de développement Web et que vous employiez / externalisiez d’autres personnes. Chaque personne dans votre entreprise est une menace potentielle pour la sécurité. Vos partenaires, votre personnel, vos sous-traitants, vos télétravailleurs… et du point de vue de votre client, même vous !

Par example :

- Vous sous-traitez le travail technique à quelqu’un avec des compétences de si haut niveau que personne d’autre ne peut comprendre ou comprendre ce qu’il fait.

- Un membre de votre équipe disposant d’un accès au réseau a été imprudent avec un mot de passe ou une pièce jointe à un e-mail.

- Un travailleur distant ayant accès à vos systèmes et à vos données travaille à partir d’un emplacement Wi-Fi non sécurisé.

Dans la section d’introduction, j’ai souligné que :

- 64% des entreprises ont subi des attaques Web.

- 43% des cyberattaques ciblent les petites entreprises.

Faites le calcul et vous vous rendrez vite compte que certains de vos clients risquent de subir une cyberattaque.

Par exemple, si vous vous occupez de 10 sites clients de petites entreprises, il y a de fortes chances que 2 ou 3 de ces sites soient ciblés par des pirates informatiques (10 x 64% = 6,4 sites x 43% = 2,75 sites).

Pour réduire la probabilité que votre entreprise soit responsable de la panne des sites clients, il est important de développer et de mettre en œuvre des politiques et des directives de sécurité interne couvrant des domaines tels que :

- Mots de passe et comptes – Cela comprend la spécification de la fréquence à laquelle les mots de passe doivent être modifiés, la définition de mots de passe et de comptes expirant, la révocation de l’accès pour les employés qui quittent ou sont licenciés, l’archivage, le stockage et la suppression des données périmées et des informations sensibles, etc.

- Utilisation de l’équipement BYOD (Bring Your Own Device) – Autorisez-vous le personnel, les travailleurs externalisés ou à distance à utiliser leurs propres téléphones et ordinateurs portables ? Si tel est le cas, quelles mesures de sécurité pouvez-vous mettre en œuvre pour stocker et gérer en toute sécurité les données propriétaires et les informations client sur leurs appareils ? Que se passe-t-il s’ils suppriment accidentellement ou par malveillance des données importantes de vos systèmes ou serveur ? Avez-vous une politique de gestion des appareils mobiles (MDM) vous donnant le pouvoir de nettoyer leurs appareils à distance si leurs appareils sont volés ou perdus ?

- Formation – Si vous employez des travailleurs à distance, assurez-vous qu’ils savent comment se connecter en toute sécurité et travailler à distance. Envisagez également de mettre en œuvre des programmes de formation pour les employés, en particulier ceux qui occupent des postes vulnérables aux cyberattaques, et offrez-leur des options pour développer des compétences préventives et défensives et comprendre les meilleures pratiques en matière de sécurité.

- Examens et évaluations périodiques – Tout comme les logiciels, la sécurité de votre entreprise doit également être revue, révisée et mise à jour régulièrement. Réalisez des évaluations périodiques de vos pratiques et politiques de sécurité interne pour identifier et corriger les faiblesses.

Maintenant que nous avons examiné les menaces qui peuvent permettre aux pirates d’accéder à votre entreprise, examinons comment nous protéger contre les menaces qui peuvent permettre aux pirates d’accéder à votre site Web.

2. La défense est votre seul plan d’attaque

Vous avez tout fait pour atténuer les risques de sécurité liés aux menaces externes. Vous avez choisi un hébergeur qui prend la sécurité au sérieux et gère les serveurs à partir d’un centre de données plus sécurisé que Fort Knox. Vous n’installez que des plugins et des thèmes tiers provenant de sources fiables et fiables et vous intégrez des plates-formes tierces établies. Votre lieu de travail a mis en œuvre les meilleures pratiques de sécurité.

Il ne vous reste plus qu’à créer des sites WordPress incroyables pour vos clients et à vous assurer qu’ils sont des forteresses imprenables pour les pirates.

Considérez cette citation de Sense of Security, une société de sécurité informatique de premier plan sur l’escalade de la course aux armements de la cybersécurité :

Tout comme les progrès technologiques aident les professionnels de la sécurité à identifier et à neutraliser plus efficacement les menaces potentielles, ils fournissent également aux pirates informatiques les outils nécessaires pour entreprendre des attaques plus importantes et plus complexes. Et ces attaques évoluent plus vite que nos défenses ne peuvent suivre.

La sécurité Web n’est pas seulement un cas classique entre les bons et les méchants, ce sont aussi les bons qui entraînent les méchants à devenir encore plus méchants !

En tant que développeur Web axé sur la création de sites Web et non sur des «armes de cybersécurité», le mieux que vous puissiez faire est d’essayer de suivre et de défendre du mieux que vous le pouvez.

Plus vous en saurez et en comprendrez davantage sur les problèmes de sécurité, mieux vous serez en mesure de défendre les sites contre les cyberattaques, les pirates, les robots malveillants, etc.

Pour vous aider, nous avons écrit de nombreux articles détaillés et des didacticiels étape par étape sur la sécurité WordPress et comment renforcer les sites WordPress.

Donc, dans cette section, je vais simplement vous fournir une liste d’articles et de tutoriels qui vous transformeront en un pro de la sécurité WordPress.

Si vous êtes un nouveau développeur WordPress

Si vous débutez en tant que développeur Web, nous vous recommandons de consulter certains de nos didacticiels d’hébergement liés à la sécurité, tels que la compréhension des autorisations de fichiers du serveur , SSL et WAF.

Assurez-vous également de comprendre pourquoi les pirates veulent cibler votre site WordPress et comment analyser un site WordPress à la recherche de logiciels malveillants.

Si votre client a un petit budget, découvrez comment sécuriser un site WordPress gratuitement.

Nous vous recommandons également d’intégrer ces correctifs rapides et faciles aux vulnérabilités de sécurité WordPress dans votre ceinture d’outils.

Une fois que vous avez compris les bases, il est temps de…

Devenez un pro de la sécurité WordPress

Commencez par consulter notre guide ultime de la sécurité WordPress.

Et si votre site a été piraté, assurez-vous de vous rendre sur cet article et découvrez comment nettoyer un site WordPress piraté.

Utilisez Defender pour la sécurité intelligente de WordPress

Comme indiqué précédemment,

«Il y a une attaque de hacker toutes les 39 secondes.»

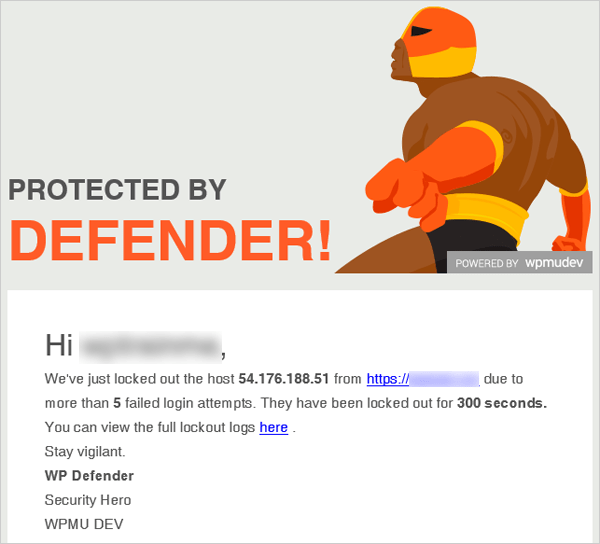

Si vous ne croyez pas à ces statistiques, vous pouvez le confirmer vous-même en installant le plugin de sécurité WordPress, Defender.

Defender envoie une notification et enregistre chaque fois que quelqu’un tente de pirater votre site.

Les pirates continuent de frapper et Defender continue de bloquer.

Defender bloque les pirates à tous les niveaux et ajoute des couches de protection à votre site. En quelques clics, votre site WordPress est protégé contre les attaques par force brute, les injections SQL, les scripts intersites XSS et de nombreuses autres vulnérabilités et hacks WordPress.

Defender exécute également des analyses de logiciels malveillants et des analyses antivirus et fournit un blocage IP, un pare-feu, des journaux d’activité, des journaux de sécurité et une sécurité de connexion par authentification à deux facteurs.

Et ce n’est que la version gratuite du plugin.

Consultez nos tutoriels sur le plugin de sécurité Defender WordPress pour voir tout ce que fait ce plugin et pour apprendre à le configurer facilement sur les sites de vos clients ( Defender Pro est déjà inclut gratuitement dans l’hébergement WB2)

3. Sécurisation de 95% des vulnérabilités contre les pirates

Comme je l’ai dit plus tôt,

«95% des violations de la cybersécurité sont causées par une erreur humaine.»

Le choix d’un hébergeur Web ultra-sécurisé n’est pas un problème. (Vous pouvez le faire ici.)

La mise en œuvre de processus de sécurité internes dans votre entreprise demande des efforts, mais ce n’est pas non plus un problème.

Renforcer la sécurité de WordPress… pas de problème non plus. Vous pouvez trouver tout ce que vous devez savoir pour rendre WordPress impénétrable aux pirates ici même sur ce site.

Le principal défi en matière de prévention des pirates est de savoir comment s’assurer que les gens ne font pas d’erreurs quand «l’erreur est humaine».

Si vous pouvez comprendre cela, vous aurez protégé vos clients de 95% de toutes les vulnérabilités de sécurité sur le Web et mis définitivement les pirates au chômage. 😉

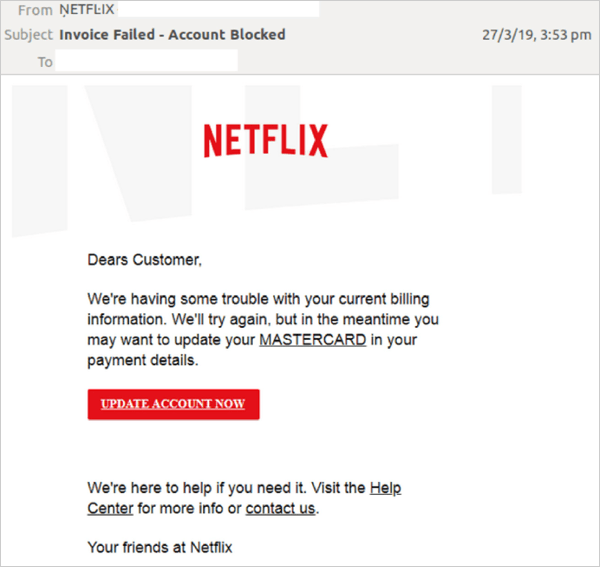

Jusqu’à ce que cela se produise, cependant, vous devrez juste être patient avec les gens. Aidez-les à mettre en œuvre de bonnes pratiques de sécurité et à développer de meilleures habitudes de sécurité en ligne, en commençant par des éléments de base comme la sécurité des mots de passe, en évitant les escroqueries par e-mail phishing, etc.

Encouragez également vos clients à mettre en œuvre de bonnes politiques de sécurité sur leur lieu de travail et à les former et à les éduquer du mieux que vous le pouvez sur les moyens de devenir plus conscients des menaces et de réduire les risques de sécurité.

Tout le renforcement de la sécurité WordPress dans le monde ne peut pas arrêter les pirates si vos clients sont victimes d’escroqueries par e-mail phishing.

N’oubliez pas qu’en fin de compte, quoi que nous fassions, nous sommes tous humains et nous allons tous faire des erreurs à un moment ou à un autre.

De plus, tout le monde dans le monde a des problèmes. Les dépendances, les ressentiments, l’insatisfaction au travail, la cupidité, l’opportunisme et les personnalités mécontentes peuvent se manifester à tout moment dans l’environnement de travail et peuvent également devenir une menace potentielle pour la sécurité.

Ainsi, à moins que vos clients ne soient des êtres humains parfaits sans problèmes, il vous reste 95% des vulnérabilités de sécurité à traiter.

Le mieux que vous puissiez faire pour ne pas vous faire pirater

Les menaces de sécurité Web sont multidimensionnelles et la cybersécurité est une course aux armements croissante, de sorte que les pirates auront toujours de nouvelles opportunités pour identifier les faiblesses et les vulnérabilités à de nombreux niveaux.

Le mieux que vous puissiez faire pour ne pas vous faire pirater est de faire de votre mieux.

Atténuez autant de risques que possible, mettez en œuvre les meilleures pratiques de sécurité à tous les niveaux, continuez à apprendre et à améliorer vos connaissances en matière de sécurité Web, restez vigilant et aidez vos clients à faire de même.

source: https://wpmudev.com/blog/how-not-to-get-hacked-guide-for-wordpress-website-developers/